近年来,域名生成算法(DGA)技术日渐成熟,已被黑客组织广泛采用,如2020年全球性SolarWinds供应链攻击的后门软件就植入了DGA域名算法;2020年“永恒之蓝下载器木马”更新版本增加了DGA域名攻击。

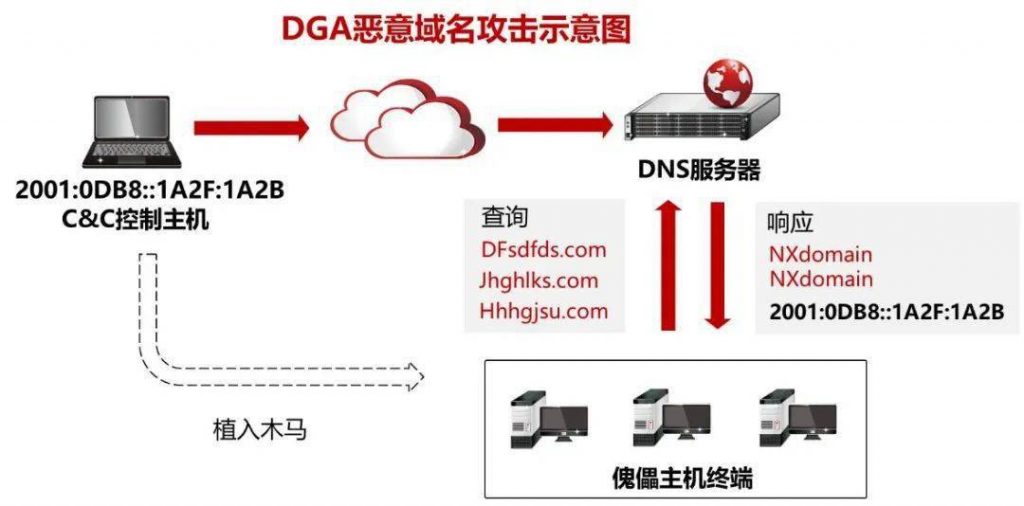

在攻击活动中,黑客与目标主机之间建立C&C通信是重要环节。以往采用在木马软件中直接写入指定域名或IP地址的方式实现僵尸网络C&C通信,这种方式隐秘性差,通信很容易被拦截阻断。而DGA的出现则改变了这种状况,黑客在木马中植入DGA,木马在目标主机上运行会生成一系列伪随机域名序列,依序不断向DNS服务器发起查询,直到获得有效IP响应,成功使目标主机受控加入僵尸网络。

当前DGA恶意域名在检测上主要面临以下问题:

- DGA域名生成算法逆向难,破解难度高;

- 隐秘性高,能够逃避基于规则或黑名单的检测;

- 现有的检测手段普遍存在较高的误报率、漏报率。

正因为DGA恶意域名在检测上难度较大,所以被黑客组织广泛采用,已成为网络威胁中难以击毙的“敌人”!

面对DGA恶意域名狙击难的问题,天融信僵尸网络木马和蠕虫监测与处置系统(简称TopTVD,俗称“九合一探针”)采用AI技术做为武器,精准狙击“敌人”!

绕过DGA域名算法破解难题

“九合一探针”采用AI深度学习技术中的循环神经网络 (RNN),对海量恶意域名样本充分训练,通过生成检测模型来识别网络中伪随机域名,解决DGA域名算法逆向破解难题。

狙击隐秘性恶意域名

RNN是一种深度神经网络模型,相比传统机器学习模型,RNN模型具备隐藏层和节点更多的特性,更易获取特征之间隐藏的共性,帮助“九合一探针”对隐秘性高的DGA恶意域名进行深入检测。

精细分类提升命中率

RNN具有自动提取样本特征的能力,对于人工不易区分的随机字符串及有意义的字符串,RNN可挖掘其内在的字符分布统计特征,将传统方法的分类精度大幅提升。下图为某实际项目应用的测试数据,使用同一测试域名样本,RNN与传统机器学习的检测成果相比,RNN检测率高,误报率、漏报率低。